|

|

AMD объявила о выявлении четырех уязвимостей в процессорах, использующих архитектуры Zen, с присвоенным статусом "высокий риск" по системе классификации CVE. Эти уязвимости затрагивают разнообразные процессоры AMD, начиная от чипов на архитектуре Zen и заканчивая моделями на архитектуре Zen 4. Для большинства процессоров уже доступны обновленные версии BIOS, которые устраняют эти потенциальные угрозы безопасности.

AMD поясняет, что уязвимости с идентификаторами CVE-2023-20576, CVE-2023-20577, CVE-2023-20579 и CVE-2023-20587 касаются безопасности интерфейса SPI, который связывает процессоры с микросхемами BIOS на материнских платах. Злоумышленники могут использовать эти уязвимости для проведения атак типа "отказ в обслуживании" и удаленного выполнения кода. Однако для использования уязвимостей требуется локальный доступ к ПК на базе затронутых процессоров. Не все процессоры AMD, использующие архитектуры Zen-Zen 4, подвержены этим четырем уязвимостям безопасности.

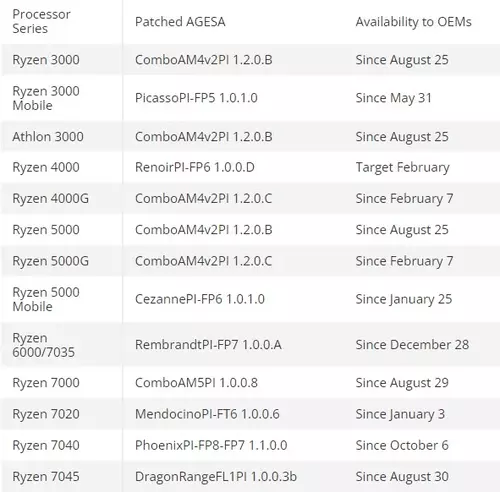

AMD активно устраняет уязвимости в безопасности своих процессоров, применяя новые версии библиотек AGESA, которые служат основой для прошивок BIOS материнских плат. Большинство чипов уже получили обновленные версии AGESA. Например, для моделей на архитектуре Zen 2 последняя версия библиотек AGESA также устраняет уязвимость Zenbleed, выявленную в прошлом году. Чтобы обеспечить защиту от четырех последних уязвимостей для тех же чипов Zen 2, требуется BIOS с использованием библиотек AGESA 1.2.0.B, а для устранения уязвимости Zenbleed — прошивка на библиотеках AGESA 1.2.0.C. К сожалению, не все производители материнских плат выпустили обновленные прошивки с исправленными AGESA. В таблицах ниже указаны версии прошивок для различных моделей процессоров AMD, в которых уже внесены коррективы для устранения упомянутых уязвимостей.

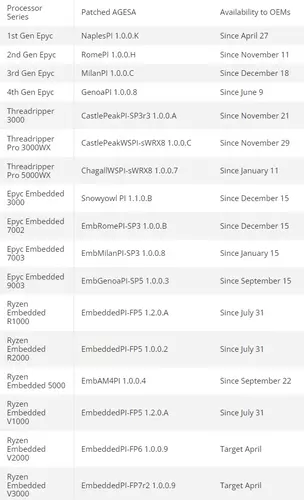

Последние выпущенные версии AGESA, представленные несколько месяцев назад, успешно устраняют уязвимости у процессоров EPYC. Обновления для чипов Threadripper были выпущены в январе. Важно отметить, что в списке затронутых процессоров отсутствуют модели Threadripper 7000, что может указывать на то, что AMD, возможно, заранее предприняла меры по исправлению потенциальных проблем с их безопасностью. В настоящее время процессоры Ryzen Embedded V2000 и Ryzen Embedded V3000 не получили необходимых прошивок, ожидаемых в апреле текущего года.

Как было упомянуто ранее, обновления библиотек AGESA распространяются через выпуск новых версий BIOS, ответственность за которые лежит на разработчиках материнских плат. Этот процесс подразумевает, что после выпуска новых библиотек AMD может потребоваться некоторое время, чтобы производители разработали соответствующие обновления прошивок для своих материнских плат. Оценка масштаба выпущенных обновлений BIOS для серверных, встраиваемых и мобильных сегментов процессоров представляется сложной задачей, но для потребительских плат, использующих чипы Ryzen и Threadripper, такая оценка может быть проведена.

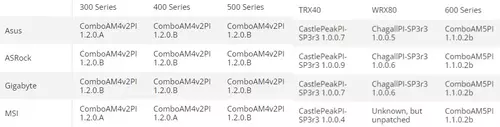

По данным анализа портала Tom’s Hardware, четыре ведущих производителя материнских плат — ASUS, ASRock, Gigabyte и MSI — предоставили необходимые обновления безопасности для плат Socket AM5 на чипсетах AMD 600-й серии. Это означает, что процессоры Ryzen 7000 и Ryzen 8000G, скорее всего, не подвержены выявленным уязвимостям. Компания AMD также не упомянула уязвимости для процессоров Threadripper 7000, поэтому можно предположить, что платы с чипсетами TRX50 и WRX90 также обладают необходимой защитой.

К сожалению, обновления прошивок для владельцев плат Socket AM4 предыдущего поколения появляются не так быстро, как для новых чипов платформы AM5. По информации от Tom’s Hardware, ни один из четырех производителей плат пока не предоставил обновленные BIOS на базе последней библиотеки AGESA 1.2.0.C. Это означает, что процессоры серий Ryzen 4000G и 5000G подвержены уязвимостям независимо от моделей и производителей плат. Наиболее распространенной версией библиотеки AGESA для плат с чипсетами AMD 500-й серии остается 1.2.0.B, и обновленные BIOS на ее основе доступны у всех четырех производителей. Платы ASUS и MSI с чипсетами AMD 300-й серии продолжают использовать AGESA 1.2.0.A, а платы MSI с чипсетами AMD 400-й серии также не получили обновлений BIOS на новой версии.

В то время как большинство плат с чипсетом TRX40 для процессоров Threadripper 3000 остаются безопасными, платы MSI с этим чипсетом все еще используют устаревшую версию AGESA 1.0.0.4 в своих BIOS. Для процессоров Threadripper Pro 3000WX и 5000WX на платформе WRX80 обновлений BIOS на последних версиях AGESA пока нет от производителей.

|

|