|

|

Вокруг UAC в Windows Vista было сломано немало копий. Поэтому неудивительно, что в Windows 7 произошли улучшения, не только изменившие поведение контроля учетных записей, но и позволяющие более гибко настроить UAC. В Windows 7 и Windows Server 2008 R2 контроль учетных записей улучшен за счет того, что:- уменьшено количество запросов в различных ситуациях

- увеличено число операций, которые обычный пользователь может выполнять без повышения прав

- добавлены новые параметры UAC

- введены новые политики безопасности, позволяющие настроить UAC для локальных администраторов и обычных пользователей

Microsoft уделяет большое внимание тому, чтобы разъяснить назначение контроля учетных записей в своих новейших ОС, поэтому логично начать именно с этого вопроса. Назначение контроля учетных записей Когда контроль учетных записей был впервые представлен в Windows Vista, его зачастую позиционировали как средство повышения безопасности операционной системы, хотя прямое назначение UAC состоит не в этом. Впоследствии независимые эксперты неоднократно демонстрировали возможности обхода UAC, что только сыпало соль на раны самой критикуемой технологии Windows Vista. Когда в Microsoft пришел Марк Руссинович (Mark Russinovich), на него, похоже, была возложена задача по реабилитации UAC, и он начал методично объяснять истинное назначение контроля учетных записей. Он ввел понятие "граница защищенной зоны" (security boundary) и всеми доступными ему средствами (Technet, конференции, блог) разъяснял, что UAC такой границей не является. Например, именно этой теме был посвящен один из его докладов на конференции Платформа 2008 в Москве. Когда контроль учетных записей был впервые представлен в Windows Vista, его зачастую позиционировали как средство повышения безопасности операционной системы, хотя прямое назначение UAC состоит не в этом. Впоследствии независимые эксперты неоднократно демонстрировали возможности обхода UAC, что только сыпало соль на раны самой критикуемой технологии Windows Vista. Когда в Microsoft пришел Марк Руссинович (Mark Russinovich), на него, похоже, была возложена задача по реабилитации UAC, и он начал методично объяснять истинное назначение контроля учетных записей. Он ввел понятие "граница защищенной зоны" (security boundary) и всеми доступными ему средствами (Technet, конференции, блог) разъяснял, что UAC такой границей не является. Например, именно этой теме был посвящен один из его докладов на конференции Платформа 2008 в Москве.

На самом деле контроль учетных записей был создан для того, чтобы в системе можно было полноценно работать без прав администратора. Эту масштабную задачу необходимо было решать потому, что в Windows 2000/XP работа с административной учетной записью стала обыденной практикой. В этом случае проникновение вредоносного кода в систему ведет к плачевным последствиям. Ситуация осложнялась тем, что многие разработчики программ совершенно не заботились об ограниченных учетных записях, всецело полагаясь на то, что установка их продуктов и работа с ними будут вестись с правами администратора. Получался замкнутый круг, который предстояло разорвать. Создатели UAC изменили модель контроля доступа, в результате чего была не только изменена работа учетных записей, но и реализована виртуализация файловой системы и реестра (подробное описание технологии опубликовано в журнале Technet Magazine).

Для конечных же пользователей контроль учетных записей фактически свелся к столь нелюбимым запросам UAC. Основное их назначение в том, чтобы уведомить пользователя, работающего с правами администратора, о попытках приложения внести в систему изменения, требующие полного административного доступа. Обычному пользователю, не имеющему прав на совершение действия, тут же предлагается ввести учетные данные администратора. Понятно, что разработчики должны планировать приложения таким образом, чтобы для работы с программой не требовалось административных прав. А если все программное обеспечение в системе может работать в контексте обычного пользователя, то уже нет необходимости в рутинной работе с полными правами администратора. Настройку системы можно производить от имени администратора или под его учетной записью, но это не каждодневная задача. И даже если вы работаете с правами администратора, UAC контролирует выполнение задач, требующих полных административных полномочий - он уведомляет вас в тех случаях, когда требуется подтверждение прав. Таким образом, контроль учетных записей призван не предотвратить проникновение вредоносного кода (для этого есть брандмауэр и антивирусное/антишпионское ПО), а снизить наносимый им ущерб - ограничить его влияние правами обычного пользователя. Строго говоря, повышается не безопасность операционной системы, а ее устойчивость к несанкционированному доступу. Кстати, значок щита в этом разделе статьи не случаен - именно его вы видите на кнопках, рядом со ссылками и в пунктах меню операционной системы в том случае, если требуется повышение прав. Другими словами, если контроль учетных записей включен, обращение к элементу интерфейса, обозначенному щитом, сопровождается запросом UAC. Цветовая гамма щита изменилось по сравнению с Windows Vista, но это далеко не единственное изменение в интерфейсе. Изменения в пользовательском интерфейсеДоступ к параметрам контроля учетных записей упростился - их можно открыть из элементов панели управления "Центр поддержки" и "Учетные записи пользователей", а также из командной строки, запустив UserAccountControlSettings.exe.

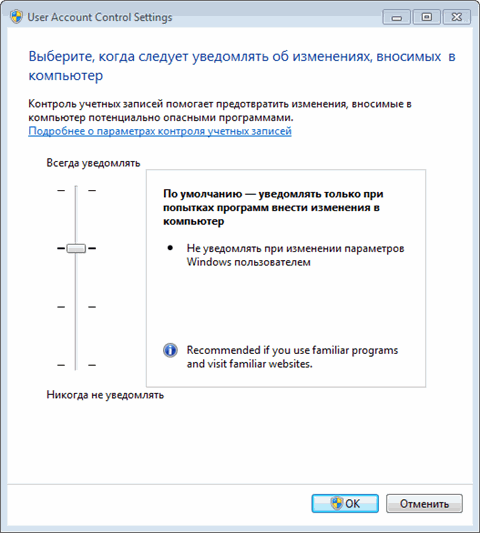

Рисунок 1 - Параметры контроля учетных записей В настройках UAC вместо двух возможностей контроля (включен / выключен) появилось четыре уровня: - "Уведомлять при установке программ или попытке внесения ими изменений, а также при изменении параметров Windows пользователем". Это максимальный уровень контроля учетных записей.

- "Уведомлять при установке программ или попытке внесения ими изменений". Этот уровень используется по умолчанию.

- "Уведомлять при попытке установке программ или попытке внесения ими изменений, но не затемняет рабочий стол". Затемнение рабочего стола (так называемый безопасный рабочий стол, Secure Desktop) - это своего рода подтверждение подлинности окна UAC, позволяющее визуально отличить поддельные запросы UAC от настоящих.

- "Не уведомлять ни при установке программ или попытке внесения ими изменений, ни при изменении параметров Windows пользователем". Контроль учетных записей отключен.

Помимо окна настроек, преобразились также и диалоговые окна контроля учетных записей. Изменения нацелены на то, чтобы пользователям была понятнее суть запроса.

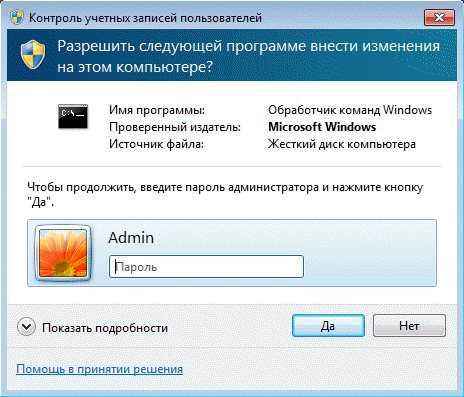

Рисунок 2 - Обычный пользователь запускает командную строку от имени администратора Теперь, в основном, используются только два цвета: - синий - для компонентов, имеющих цифровую подпись

- желтый - для компонентов, не имеющих цифровой подписи

Красный цвет используется только в тех редких случаях, когда программа или компонент заблокированы администратором. Кроме того, в запросах жирным шрифтом выделяется издатель программы. Для пользователей, озадаченных появлением запроса, в диалоговом окне имеется ссылка "Помощь в принятии решения". Изменения в работеБезусловно, в Windows 7 и Windows Server 2008 R2 работа целенаправленно велась в сторону уменьшения количества запросов UAC - именно этот аспект вызвал наибольшее недовольство пользователей Windows Vista среди всех претензий к операционной системе. Уменьшено количество запросовИспользуемый по умолчанию уровень контроля - это абсолютно новая возможность Windows 7 и Windows Server 2008 R2. Такой уровень невозможно было настроить в Windows Vista с помощью пользовательского интерфейса, политики безопасности или реестра. Работа операционной системы была изменена, чтобы, не снижая ее безопасность, реализовать автоматическое повышение прав для выполнения распространенных административных задач, вызывавших около половины запросов UAC. Это имело смысл сделать потому, что по статистике 9 из 10 таких запросов пользователи все равно одобряли. Что же касается уровня, позволяющего отключить безопасный рабочий стол, то его появление в пользовательском интерфейсе обусловлено желанием наглядно продемонстрировать максимальную совместимость UAC с аппаратными конфигурациями. В некоторых из них затемнение рабочего стола приводило к задержкам в работе ОС, чему мог быть причиной, например, драйвер видеокарты. В Windows Vista имелась политика, позволяющая отключить безопасный рабочий стол, однако большинство пользователей о ее существовании даже не подозревали. Если сравнивать количество запросов UAC в Windows 7 и Windows Vista, то даже при максимальном уровне контроля учетных записей, количество запросов в новой ОС уменьшилось. A уровень контроля, используемый теперь по умолчанию, еще больше должен способствовать достижению столь необходимого баланса между безопасностью и навязчивой заботой операционной системы. В таблице сравнивается количество запросов двух верхних уровней контроля учетных записей в новых ОС Microsoft и Windows Vista SP1. Таблица 1 - Количество запросов в Windows 7 и Windows Server 2008 R2 по сравнению с Windows Vista SP1 Действие | Уровень контроля учетных записей Windows 7 и Windows Server 2008 R2 |

|---|

| Уведомлять при установке программ или попытке внесения ими изменений | Всегда уведомлять | Персонализация интерфейса | Нет запросов | Меньше запросов | Управление параметрами рабочего стола | Нет запросов | Меньше запросов | Настройка и диагностика сети | Нет запросов | Меньше запросов | Использование средства переноса файлов и параметров | Меньше запросов | Столько же запросов | Установка элементов управления ActiveX из IE | Меньше запросов | Меньше запросов | Подключение устройств | Нет запросов | Нет запросов при использовании Windows Update или стандартных драйверов ОС

Столько же запросов во всех остальных случаях | Работа с центром обновления Windows | Нет запросов | Нет запросов | Настройка резервного копирования | Нет запросов | Столько же запросов | Установка или удаление программ | Нет запросов | Меньше запросов |

Изменена работа компонентов ОС

Многие компоненты новых операционных систем были переработаны, чтобы уменьшить количество запросов UAC и обеспечить пользователям более комфортную работу. Положительные изменения произошли как в работе обычных учетных записей, так и локальных администраторов. Таблица 2 - Запросы UAC для обычного пользователя и администратора Пользователь | Действия | Обычный | Запросы отсутствуют при: - установке обновлений из центра обновлений Windows

- установке драйверов, загруженных из центра обновлений Windows или входящих в состав ОС

- просмотре системных параметров, включая многие элементы панели управления (хотя при изменении параметров запрос выводится)

- связи устройств Bluetooth

- сбросе параметров сетевого адаптера, а также диагностике и восстановлении сетевых параметров

- выполнении типичных задач при работе с устройствами посредством нового элемента панели управления "Устройства и принтеры" (ранее единственной возможностью взаимодействия был диспетчер устройств, требовавший повышенных прав)

| Администратор | Количество запросов сокращено при: - операциях с файлами. Например, при копировании файлов в системную папку выводится только один запрос вне зависимости от количества копируемых файлов/папок (впрочем, эти изменения произошли еще в Vista SP1)

- установке приложений и компонентов ActiveX из Internet Explorer. Ранее в этом случае появлялось два запроса - один от Attachment Execution Services (AES), за которым следовал второй - от UAC. Теперь запрос AES не отображается в случае, если должен появиться запрос UAC.

|

Встроенная учетная запись "Администратор" и остальные административные учетные записи

Изменения, затронувшие встроенную учетную запись "Администратор", касаются, в основном, входа в безопасный режим. Однако прежде чем перейти к ним, я бы хотел поговорить о различиях между встроенной и другими административными учетными записями. Согласно одному из распространенных заблуждений о контроле учетных записей, встроенная учетная запись "Администратор" имеет больше прав, чем обычная. Это не так. На самом деле отличие лишь в том, что права встроенной учетной записи автоматически повышаются до максимальных при выполнении всех задач, поэтому запрос UAC ей не выводится.

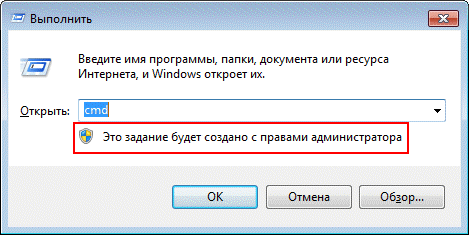

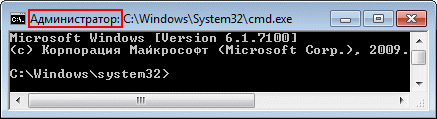

Рисунок 3 - Встроенный администратор запускает задачу с полными правами Все остальные административные учетные записи работают в режиме одобрения администратором (Admin Approval Mode) - контроль учетных записей запрашивает подтверждение действий, если требуется повышение прав. А если не требуется, задачи выполняются с правами обычного пользователя! Непонимание этой тонкости нередко сбивает пользователей с толку. Например, запуск командной строки администратором выполняется с правами обычного пользователя, поскольку само по себе это действие не подразумевает внесения важных изменений в систему. Для того чтобы выполнить задачу с полными правами, необходимо запустить ее от имени администратора - соответствующий пункт имеется в контекстном меню проводника. В этом случае выводится запрос UAC.

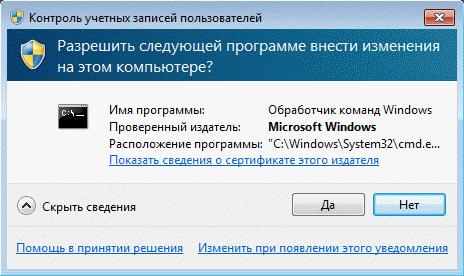

Рисунок 4 - Администратор запускает командную строку от имени администратора Поскольку запуск осуществлен администратором, учетные данные вводить не требуется - нужно лишь подтвердить действие. Кроме того, наряду с предложением помощи в принятия решения, для администраторов в диалоговом окне имеется ссылка "Изменить при появлении этого уведомления", открывающая параметры контроля учетных записей. Продолжая пример с командной строкой, легко определить, с какими правами она была запущена.

Рисунок 5 - Командная строка запущена с полными административными правами Можно настроить политику безопасности таким образом, чтобы у административных учетных записей происходило повышение прав без запроса UAC - достаточно будет лишь запустить задачу от имени администратора. Поэтому нет никакой необходимости в повседневной работе со встроенной учетной записью "Администратор". В отличие от Windows Server 2008 R2, встроенная административная учетная запись в Windows 7 отключена. Если это единственная активная учетная запись в группе "Администраторы" при обновлении Windows XP до Windows 7, она переводится в режим одобрения. Изменения, касающиеся работы отключенной учетной записи "Администратор" в безопасном режиме, отражены в таблице. Таблица 3 - Возможность входа в безопасный режим отключенной учетной записи Администратор Компьютер | Вход в безопасный режим | Входит в домен | Отключенная учетная запись "Администратор" ни при каких обстоятельствах не может войти в безопасный режим. Если другой административной учетной записи в системе нет, ее можно создать, выполнив вход с правами учетной записи, входящей в группу "Администраторы домена". | Не входит в домен | Отключенная учетная запись "Администратор" может войти в безопасный режим только в том случае, если в системе нет других активных административных учетных записей (например, они отключены или удалены). |

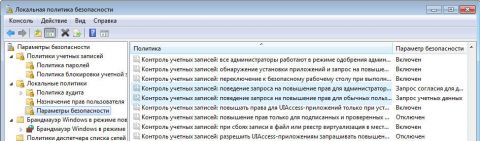

Настройка контроля учетных записей с помощью политик безопасности

Имея права локального администратора, вы можете управлять параметрами контроля учетных записей с помощью локальной политики безопасности. Политики UAC можно задать как в оснастке "Локальная политика безопасности" (secpol.msc) в узле "Локальные политики" - "Параметры безопасности", так и в разделе системного реестра HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

Увеличить рисунок

Рисунок 6 - Политики безопасности контроля учетных записей Основная политика, определяющая состояние контроля учетных записей и всех остальных его политик, не изменилась. Таблица 4 - Политика "Контроль учетных записей: все администраторы работают в режиме одобрения администратором" Значение политики | Объяснение | Значения параметра EnableLUA | Отключена | Контроль учетных записей отключен, и остальные политики UAC не применяются. В центре поддержки панели управления выводится сообщение о том, что безопасность системы снижена. | 0x00000000 | Включена | Контроль учетных записей включен - работает режим одобрения администратором, и все остальные политики UAC применяются. Это значение используется по умолчанию. | 0x00000001 |

Изменения же коснулись двух политик, определяющих поведение запросов контроля учетных записей для локальных администраторов и обычных пользователей. Наряду с имевшимися ранее вариантами, теперь вы можете указать, будет ли использоваться безопасный рабочий стол, если для продолжения работы UAC требует подтвердить действие или ввести учетные данные. Таблица 5 - Политика "Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором" Значение политики | Объяснение | Значения параметра ConsentPromptBehaviorAdmin | Повышение без запроса | При действиях, требующих полных административных прав (например, запуск задач от имени администратора), происходит их автоматическое повышение без запроса UAC. Однако действия, не требующие повышенных прав, выполняются в контексте обычного пользователя. | 0x00000000 | Запрос учетных данных на безопасном рабочем столе | Запрос UAC, отображаемый на фоне затемненного рабочего стола, требует от пользователя ввести учетные данные для продолжения действия. Это наиболее строгое поведения контроля учетных записей. | 0x00000001 | Запрос согласия на безопасном рабочем столе | Запрос UAC, отображаемый на фоне затемненного рабочего стола, предлагает запретить или разрешить действие. Если действие разрешено, оно выполняется с наивысшими правами, имеющимися у пользователя. | 0x00000002 | Запрос учетных данных | Аналогично значению "Запрос учетных данных на безопасном рабочем столе" с той лишь разницей, что затемнения рабочего стола не происходит. | 0x00000003 | Запрос согласия | Аналогично значению "Запрос согласия на безопасном рабочем столе" с той лишь разницей, что затемнения рабочего стола не происходит. | 0x00000004 | Запрос согласия для двоичных данных не из Windows | Аналогично значению "Запрос согласия на безопасном рабочем столе", однако запрос выводится только для сторонних программ, т.е. не имеющих цифровой подписи Microsoft. Это значение используется по умолчанию. | 0x00000005 |

Таблица 6 - Значения политики "Контроль учетных записей: поведение запроса на повышение прав для обычных пользователей" Значение | Объяснение | Значения параметра ConsentPromptBehaviorUser | Автоматически отклонять запросы на повышение прав | Если действие пользователя требует повышения прав, выводится сообщение об отказе в доступе, которое можно настроить. Использование этого значения поможет снизить количество обращений в техподдержку организации. | 0x00000000 | Запрос учетных данных на безопасном рабочем столе | Запрос UAC, отображаемый на фоне затемненного рабочего стола, требует от пользователя ввести административные учетные данные для продолжения действия. Это значение используется по умолчанию. | 0x00000001 | Запрос учетных данных | Аналогично значению "Запрос учетных данных на безопасном рабочем столе" с той лишь разницей, что затемнения рабочего стола не происходит. | 0x00000003 |

Помимо вышеперечисленных политик безопасности, имеются и другие, позволяющие вам более гибко настроить работу контроля учетных записей. С их назначением можно ознакомиться в свойствах политики на вкладке "Объяснение", а соответствующие им параметры реестра документированы в MSDN.

ЗаключениеКонтроль учетных записей в Windows 7 и Windows Server 2008 R2 подвергся существенной переработке. В первую очередь снизилось количество запросов UAC, излишняя навязчивость которых вызывала справедливую критику пользователей Windows Vista. Улучшить работу UAC удалось за счет изменений в работе новых операционных систем наряду с введением нового уровня контроля учетных записей. Этот уровень, используемый по умолчанию, осуществляет автоматическое повышение прав при выполнении наиболее распространенных административных действий. Оформление запросов контроля учетных записей также изменилось - тона смягчились, а информация подается более четко. Эти нововведения должны способствовать более благосклонному восприятию UAC конечными пользователями. Доступ к параметрам контроля учетных записей упростился за счет размещения ссылок на него в различных элементах панели управления. Все доступные параметры UAC можно также настроить с помощью локальных политик безопасности или соответствующих им параметров системного реестра. Кроме того, политики безопасности предоставляют в распоряжение системных администраторов возможности более тонкой настройки поведения запросов UAC для административных и обычных учетных записей.

|

|